Bonjour, avec plaisir. Le pack part de suite ;)

Comment les Pirates Informatiques volent vos mots de passe

Nos mots de passe sont la clé d’accès à un monde numérique de plus en plus connecté.

Que ce soit pour accéder à vos comptes de médias sociaux, vos services bancaires en ligne ou vos e-mails, ces précieuses combinaisons de caractères sont la première ligne de défense pour protéger vos informations personnelles.

Cependant, la triste réalité est que les pirates informatiques sont toujours à l’affût de moyens pour voler ces informations sensibles.

Ils utilisent une gamme de techniques sophistiquées pour s’infiltrer dans vos comptes en ligne, compromettant votre vie privée, vos finances et votre sécurité.

Dans cet article, nous explorerons en profondeur les méthodes couramment employées par les pirates informatiques pour voler des mots de passe, tout en vous fournissant des conseils pratiques pour renforcer votre sécurité en ligne.

L’Ingénierie Sociale – Leurre et Manipulation

L’ingénierie sociale est une technique que les pirates informatiques utilisent pour duper les individus et les inciter à divulguer leurs informations de connexion. Cette méthode repose sur la manipulation de l’humain, se faisant passer pour quelqu’un de digne de confiance, jouant sur les émotions et les sentiments des victimes pour obtenir ce qu’ils veulent.

Le Phishing Émotionnel

L’un des exemples les plus courants de l’ingénierie sociale est le phishing émotionnel. Les pirates informatiques envoient des e-mails ou des messages qui suscitent des émotions fortes, comme la peur, l’excitation ou la curiosité. Ces messages peuvent prétendre provenir d’organisations caritatives, de proches en détresse, ou d’organismes gouvernementaux. Les victimes, émues par l’histoire présentée, peuvent être incitées à cliquer sur des liens malveillants ou à partager leurs informations de connexion, croyant qu’elles contribuent à une cause louable.

L’Usurpation d’Identité

Les pirates peuvent se faire passer pour des personnes ou des entités de confiance. Par exemple, ils peuvent prétendre être un collègue de travail, un ami, un membre de la famille, ou même un employé de support technique d’une entreprise renommée. Ils peuvent vous contacter via des appels téléphoniques, des e-mails ou des messages instantanés, prétendant avoir besoin de votre aide pour diverses raisons. En jouant sur votre confiance et vos émotions, ils vous incitent à divulguer vos informations de connexion ou à effectuer des actions qui leur sont favorables.

Pour vous protéger contre l’ingénierie sociale, soyez extrêmement vigilant envers les communications non sollicitées, surtout si elles évoquent des émotions fortes ou si elles proviennent de sources inattendues. Méfiez-vous des demandes de renseignements personnels ou d’argent, et vérifiez toujours l’authenticité des demandes avant de répondre. Si vous avez le moindre doute, contactez directement la personne ou l’organisation prétendument à l’origine de la communication, en utilisant des coordonnées officielles, pour vérifier l’authenticité de la demande. Ne partagez jamais vos informations de connexion à la légère, même si vous pensez que la personne de l’autre côté semble digne de confiance. La vigilance et le scepticisme sont vos meilleurs alliés contre l’ingénierie sociale.

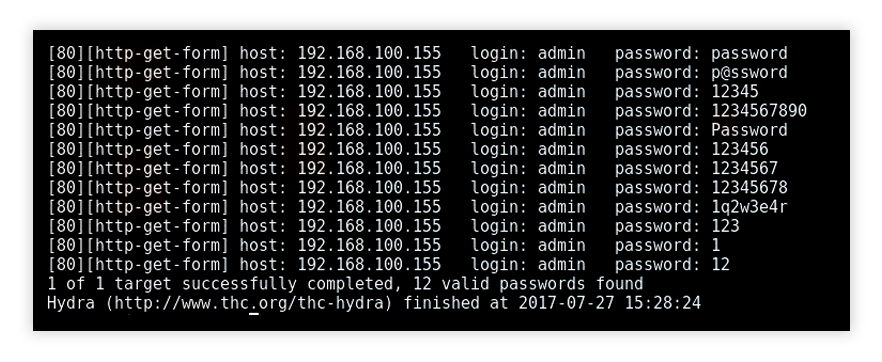

L’Attaque de Brute Force – Deviner les Mots de Passe

L’attaque de « brute force » est une méthode dans laquelle les pirates informatiques utilisent des programmes automatisés pour deviner vos mots de passe en essayant toutes les combinaisons possibles de caractères. Ils visent souvent des mots de passe faibles, qui sont courts et contiennent des mots courants. Par exemple, un mot de passe comme « 123456 » est l’un des premiers à être testés lors d’une attaque de brute force. Si vous utilisez un mot de passe faible ou un mot de passe qui peut être deviné à partir de vos informations personnelles (comme votre nom ou votre date de naissance), il est temps de le renforcer.

L’Attaque par Dictionnaire – Les Mots de Passe Courants

Une variante de l’attaque de brute force est l’attaque par dictionnaire. Dans cette méthode, les pirates utilisent des listes de mots de passe couramment utilisés et des combinaisons de mots pour tenter de deviner votre mot de passe. Si votre mot de passe est basé sur des mots du dictionnaire, des noms communs ou des expressions courantes, il est vulnérable à ce type d’attaque. Par exemple, si vous utilisez « motdepasse » ou « soleil123 » comme mot de passe, il est temps de le changer pour quelque chose de plus complexe.

Le Hameçonnage (Phishing) – Sites Web et E-mails Faux

L’une des méthodes de vol de mot de passe les plus répandues est le phishing. Les pirates créent de faux sites web et envoient des e-mails prétendant provenir d’entités de confiance, comme des banques, des entreprises ou des réseaux sociaux. Ces messages peuvent contenir des liens vers de faux sites qui ressemblent à s’y méprendre aux sites légitimes. Une fois que vous saisissez vos informations de connexion sur ces sites frauduleux, les pirates obtiennent un accès direct à vos comptes. Par exemple, vous pourriez recevoir un e-mail prétendant provenir de votre banque, vous demandant de vous connecter pour résoudre un problème de sécurité. Une fois sur le faux site, vos informations sont compromises.

La Fuite de Données – Sites Web Compromis

Les fuites de données sont devenues monnaie courante. Les pirates ciblent des sites web pour accéder aux bases de données d’utilisateurs. Lorsque cela se produit, les informations d’identification des utilisateurs, y compris les mots de passe, peuvent être volées et potentiellement vendues sur le marché noir. Il est essentiel d’être au courant des fuites de données et de changer immédiatement vos mots de passe si vous êtes informé qu’un site que vous utilisez a été compromis.

La sécurité en ligne est cruciale pour protéger vos informations personnelles.

Les pirates utilisent diverses méthodes pour voler des mots de passe, mais vous pouvez prendre des mesures pour réduire le risque.

Utilisez des mots de passe forts, évitez d’utiliser les mêmes mots de passe pour plusieurs comptes, soyez vigilant face aux e-mails et aux messages suspects, et n’oubliez pas de mettre à jour vos logiciels pour vous protéger contre les vulnérabilités connues.

En suivant ces bonnes pratiques, vous pouvez renforcer votre sécurité en ligne et réduire considérablement le risque que vos mots de passe soient volés par des pirates informatiques.