Rubber Ducky – Comprendre les fichiers de langue

Comme de nombreuses personnes créant leurs payloads pour leur Rubber Ducky, vous vous êtes déjà retrouvé à ne pas avoir le bon caractères rendu lors de l’exécution de votre charge utile.

Et bien, c’est terminé, car aujourd’hui, je vais tout vous dire pour que vous puissiez comprendre parfaitement le fonctionnement d’un fichier de langue .json présent dans Payload Studio.

Vous verrez, le fonctionnement n’est pas si complexe à comprendre et ça pourra fortement vous être utile.

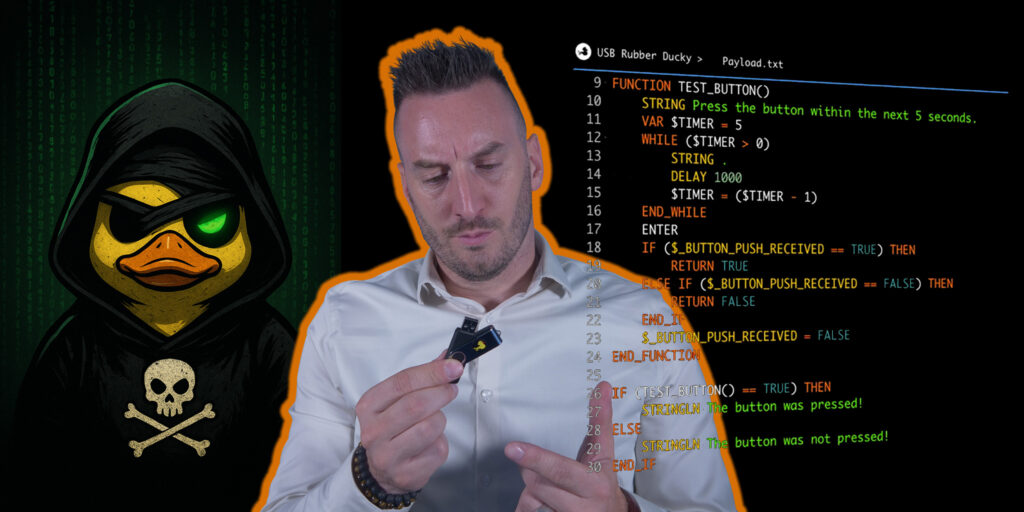

Rubber Ducky – ATTACKMODE & Variables

Pour cette seconde vidéo dédiée à la nouvelle Rubber Ducky, je vais vous montrer de nouvelle fonctions comme ATTACKMODE, le Spoof VID/PID, les Constantes & Variables, etc…

On passe un niveau sur cette vidéo mais ce n’est que le début !!!

Attachez vous bien, ça commence à devenir costaud !!!

Rubber Ducky – Découverte & Bases

De retour pour la New Rubber Ducky et l’énorme potentiel qu’elle a à vous partager !!!

Je vous avais fait en 2021 la présentation rapide de la première version de celle-ci. Et bien aujourd’hui, on réapprend à s’en servir mais plus en détail et avec vraiment du concret et du lourd.

Voici donc la première vidéo de cette série consacrée à la New Rubber Ducky et à son nouveau langage de programmation le Ducky Script 3.0

Ne vous arrêtez pas à la première vidéo car je vous réserve de sacrées surprises si vous ne la connaissez pas encore cette clé.

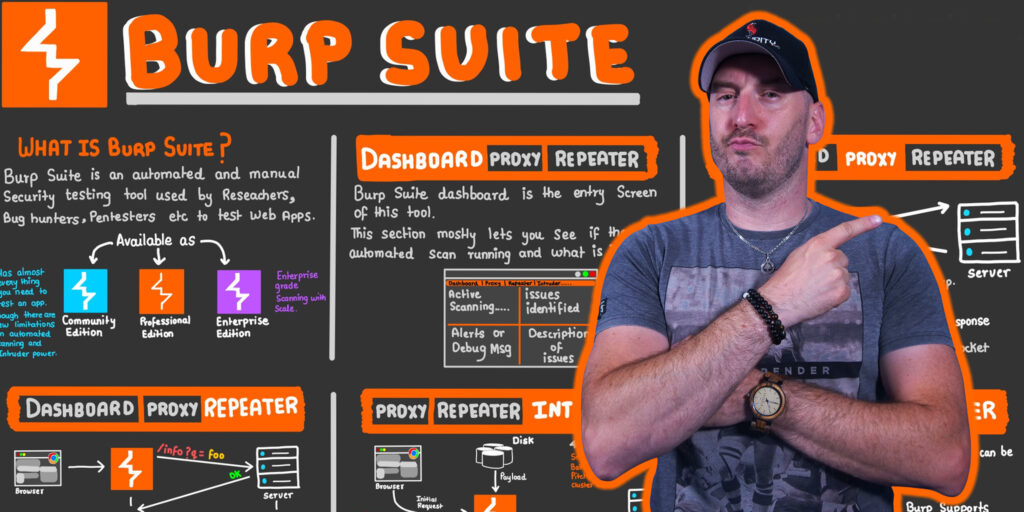

Comprendre Burp Suite en 10 minutes

Salut à toutes et à tous.

Si vous aimez découvrir des vulnérabilités sur des sites web, alors vous devez connaitre Burp Suite.

C’est un excellent outil pour faire du pentesting web.

pfSense 04 – VPN site à site

Salut à toutes et à tous,

Pour cette 4ème vidéo sur pfSense, je vais vous expliquer comme créer un tunnel VPN sécurisé entre 2 pare-feu pfSense distants.

Le but étant d’interconnecter 2 réseaux qui, de base, ne communiquent pas ensemble.

Bonne découverte 😉

Chiffrement Symétrique & Asymétrique

Salut à toutes et à tous,

De retour pour une vidéo plus sur de l’apprentissage afin que vous connaissiez un peu plus les bases en cybersécurité.

Le but est de vous faire comprendre ce qu’est le chiffrement et comme il fonctionne.

Des exemples simples, ludiques, facile à comprendre.

3 attaques pour exploiter des failles sur Windows Server

Salut à toutes et à tous,

On se retrouve aujourd’hui pour 3 démonstrations d’attaques sur Windows Server si celui-ci n’est pas protégé.

Le but de cette vidéo est de vous montrer ce qu’il peut se passer et surtout, comment vous en protéger.

A reproduire sur du matériel qui vous appartient surtout

Test du Hackberry Pi

Salut à tous,

Après différents projet de modification de téléphones pour les faire devenir des outils de pentesting mobile, j’ai eu l’occasion de découvrir un tout nouvel appareil qui surpasse largement ce que je vous ai présenté.

Je vais vous présenter cet outil et ce qu’il a dans le ventre.

A utiliser dans un cadre légal bien évidemment

Sécuriser ses connexions SSH

Salut à tous,

Si vous êtes comme moi et que vous vous connectez souvent à des machines ou des serveurs distants, vous devez sans doute utiliser SSH.

Mais est-ce que votre connexion est bien sécurisée ?

Ce truc a fonctionné et c’est flippant !

Salut à toutes et à tous.

J’ai décidé de remettre au goût du jour une de mes premières vidéos que j’avais réalisé sur ma chaine et j’ai voulu la pousser jusqu’à sa mise en conditions réelles.

Ce que j’ai pu en ressortir est assez hallucinant d’où le fait de rester constamment vigilant au quotidien.

Bonjour, content que ça serve :) LE pack part de suite