Bonjour, avec plaisir. Le pack part de suite ;)

Les 30 commandes de base « essentielles » pour Kali Linux

Le pouvoir de Kali Linux et de la maîtrise du terminal

Kali Linux, une distribution Linux spécialisée dans la sécurité informatique, est devenue un outil incontournable pour les professionnels de la Cybersécurité et les passionnés de hacking éthique. Dotée d’une multitude d’outils de test de pénétration, Kali Linux est conçue pour aider à évaluer et renforcer la sécurité des systèmes informatiques.

Au cœur de Kali Linux se trouve le terminal, une interface en ligne de commande qui permet de contrôler et de manipuler le système d’exploitation. La maîtrise du terminal est cruciale pour tirer pleinement parti de Kali Linux.

Voici pourquoi

Puissance et Contrôle

Le terminal offre un contrôle complet sur le système, permettant aux utilisateurs d’exécuter des commandes spécifiques pour effectuer diverses tâches. Cela ouvre un large éventail de possibilités pour les professionnels de la sécurité

Automatisation

En utilisant des scripts et des commandes, vous pouvez automatiser des tâches répétitives, ce qui vous fait gagner du temps et augmente l’efficacité de vos analyses de sécurité

Personnalisation

Le terminal permet une personnalisation approfondie, ce qui signifie que vous pouvez adapter votre environnement de travail selon vos besoins

Accès aux Outils de Kali

De nombreux outils de Kali Linux sont disponibles en ligne de commande. La connaissance du terminal est essentielle pour les utiliser efficacement

Flexibilité

Apprendre le terminal signifie que vous êtes moins dépendant des interfaces graphiques, ce qui est essentiel dans des scénarios de test de pénétration et de sécurité avancée

Dans cet article, nous allons découvrir 30 commandes de base pour vous aider à démarrer avec Kali Linux. Que vous soyez un débutant cherchant à explorer ce système d’exploitation ou un expert en sécurité cherchant à améliorer vos compétences, ces commandes vous seront utiles. N’hésitez pas à les explorer, à les pratiquer et à les intégrer dans vos projets de sécurité.

1. ls – Liste les fichiers et répertoires : La commande ls est utilisée pour afficher le contenu du répertoire actuel.

2. cd – Changer de répertoire : Pour naviguer dans les répertoires, utilisez cd suivi du nom du répertoire.

3. pwd – Afficher le répertoire actuel : La commande pwd affiche le répertoire de travail actuel.

4. mkdir – Créer un répertoire : Utilisez mkdir suivi du nom du répertoire pour le créer.

5. touch – Créer un fichier vide : Créez un fichier vide avec la commande touch.

6. cp – Copier des fichiers : Pour copier des fichiers, utilisez cp.

7. mv – Déplacer ou renommer des fichiers : La commande mv permet de déplacer ou de renommer des fichiers.

8. rm – Supprimer des fichiers : Utilisez rm pour supprimer des fichiers.

9. clear – Effacer l’écran : Cette commande efface le terminal pour une meilleure lisibilité.

10. ifconfig – Afficher les informations réseau : ifconfig affiche les informations sur les interfaces réseau.

11. ping – Tester la connectivité : ping permet de tester la connectivité avec une adresse IP ou un nom de domaine.

12. apt – Gestion des paquets : Utilisez apt pour installer, mettre à jour et supprimer des logiciels.

13. grep – Rechercher du texte : La commande grep recherche du texte dans les fichiers.

14. tar – Archiver/désarchiver : Pour compresser ou extraire des fichiers, utilisez tar.

15. sudo – Exécuter des commandes en tant qu’administrateur : Utilisez sudo suivi de la commande pour l’exécuter en tant qu’administrateur.

16. ps – Afficher les processus en cours : La commande ps permet d’afficher les processus en cours d’exécution sur le système.

17. kill – Arrêter un processus : Utilisez kill suivi de l’ID du processus pour le terminer.

18. netstat – Afficher les connexions réseau : netstat permet d’afficher les connexions réseau en cours.

19. nmap – Scanner les ports : La commande nmap est utilisée pour scanner les ports ouverts sur un serveur.

20. whois – Obtenir des informations WHOIS : whois permet d’obtenir des informations sur un nom de domaine ou une adresse IP.

21. wget – Télécharger des fichiers : Utilisez wget suivi de l’URL pour télécharger des fichiers depuis Internet.

22. ssh – Connexion sécurisée à distance : ssh permet de se connecter à un autre système en toute sécurité.

23. chmod – Modifier les autorisations de fichiers : Utilisez chmod pour changer les autorisations d’accès aux fichiers.

24. chown – Changer le propriétaire d’un fichier : chown permet de changer le propriétaire d’un fichier.

25. grep – Rechercher du texte dans des fichiers : Utilisez grep pour rechercher du texte dans des fichiers.

26. find – Rechercher des fichiers : La commande find est utilisée pour rechercher des fichiers dans l’ensemble du système.

27. df – Afficher l’utilisation de l’espace disque : df affiche l’utilisation de l’espace disque sur le système.

28. du – Afficher la taille des fichiers et répertoires : Utilisez du pour afficher la taille des fichiers et répertoires.

29. history – Afficher l’historique des commandes : history montre l’historique des commandes que vous avez exécutées.

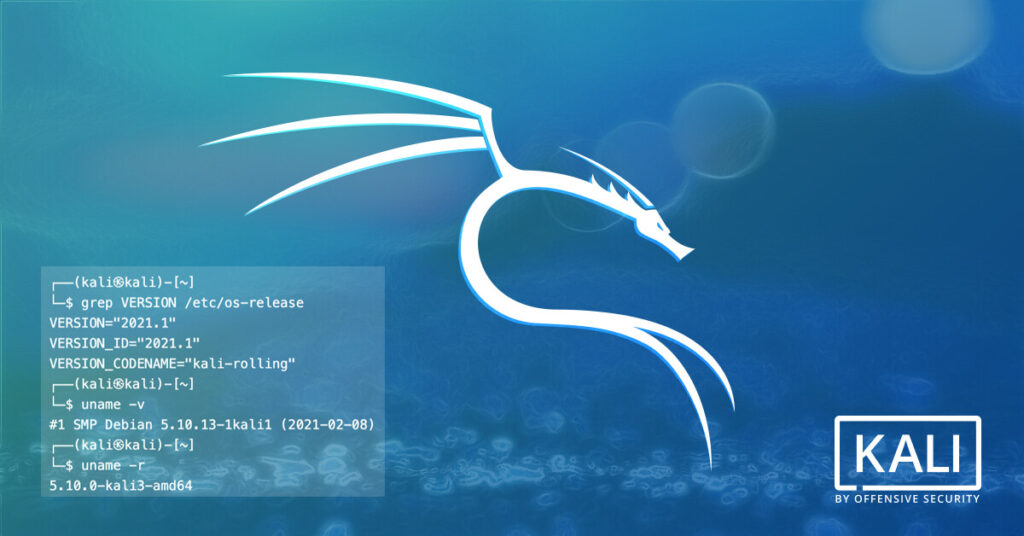

30. uname – Afficher des informations sur le système : La commande uname affiche des informations sur le système, telles que le nom du noyau et la version.

Maîtriser les fondamentaux pour développer vos compétences sur Kali Linux

Vous avez maintenant une solide base de 30 commandes essentielles pour travailler efficacement avec Kali Linux. En acquérant ces compétences fondamentales, vous êtes bien préparé pour explorer les aspects les plus avancés de cette distribution Linux spécialisée dans la sécurité.

Le terminal est l’outil central de tout expert en sécurité informatique, offrant un niveau de contrôle et de personnalisation inégalé. En utilisant ces commandes, vous pouvez naviguer, administrer, analyser, et protéger les systèmes et réseaux informatiques de manière plus efficace.

La sécurité informatique est un domaine en constante évolution, et il est essentiel de rester curieux, d’apprendre constamment et de pratiquer régulièrement. Prenez le temps d’explorer davantage chaque commande, d’expérimenter avec des scénarios réels, et de consulter des ressources en ligne pour approfondir vos compétences.

Que vous soyez un débutant souhaitant découvrir les bases de Kali Linux ou un professionnel de la sécurité cherchant à perfectionner vos compétences, rappelez-vous que la maîtrise du terminal est la clé de votre succès. Avec de la pratique et de la persévérance, vous pouvez atteindre des niveaux avancés de compétence et de compréhension, contribuant ainsi à renforcer la sécurité informatique et à protéger les systèmes contre les menaces potentielles.

Bonne exploration, et n’hésitez pas à partager ces connaissances avec d’autres passionnés de la sécurité informatique pour contribuer à la protection de l’écosystème numérique.

One thought on “Les 30 commandes de base « essentielles » pour Kali Linux”

Felix EbyPublié le 11:57 am - Jan 21, 2025

merci pour la ressource

PhOeNiXPublié le 12:46 pm - Jan 21, 2025

Avec plaisir 😉

dieudoPublié le 1:11 am - Déc 31, 2025

je voulais apprendre les hacking

PhOeNiXPublié le 2:04 pm - Déc 31, 2025

Alors tu es sur la bonne chaine pour apprendre progressivement 😉

Aspirant devPublié le 6:45 pm - Jan 24, 2026

Merci beaucoup pour les 30 commandes je suis débutant

PhOeNiXPublié le 7:07 pm - Jan 24, 2026

Avec grand plaisir 😉