Rubber Ducky – Comprendre les fichiers de langue

Comme de nombreuses personnes créant leurs payloads pour leur Rubber Ducky, vous vous êtes déjà retrouvé à ne pas avoir le bon caractères rendu lors de l’exécution de votre charge utile.

Et bien, c’est terminé, car aujourd’hui, je vais tout vous dire pour que vous puissiez comprendre parfaitement le fonctionnement d’un fichier de langue .json présent dans Payload Studio.

Vous verrez, le fonctionnement n’est pas si complexe à comprendre et ça pourra fortement vous être utile.

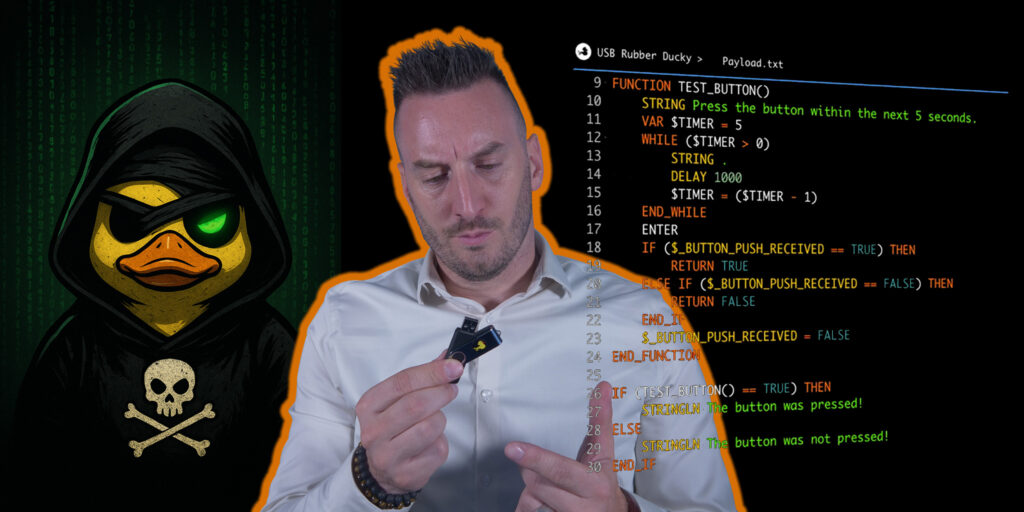

Rubber Ducky – ATTACKMODE & Variables

Pour cette seconde vidéo dédiée à la nouvelle Rubber Ducky, je vais vous montrer de nouvelle fonctions comme ATTACKMODE, le Spoof VID/PID, les Constantes & Variables, etc…

On passe un niveau sur cette vidéo mais ce n’est que le début !!!

Attachez vous bien, ça commence à devenir costaud !!!

Rubber Ducky – Découverte & Bases

De retour pour la New Rubber Ducky et l’énorme potentiel qu’elle a à vous partager !!!

Je vous avais fait en 2021 la présentation rapide de la première version de celle-ci. Et bien aujourd’hui, on réapprend à s’en servir mais plus en détail et avec vraiment du concret et du lourd.

Voici donc la première vidéo de cette série consacrée à la New Rubber Ducky et à son nouveau langage de programmation le Ducky Script 3.0

Ne vous arrêtez pas à la première vidéo car je vous réserve de sacrées surprises si vous ne la connaissez pas encore cette clé.

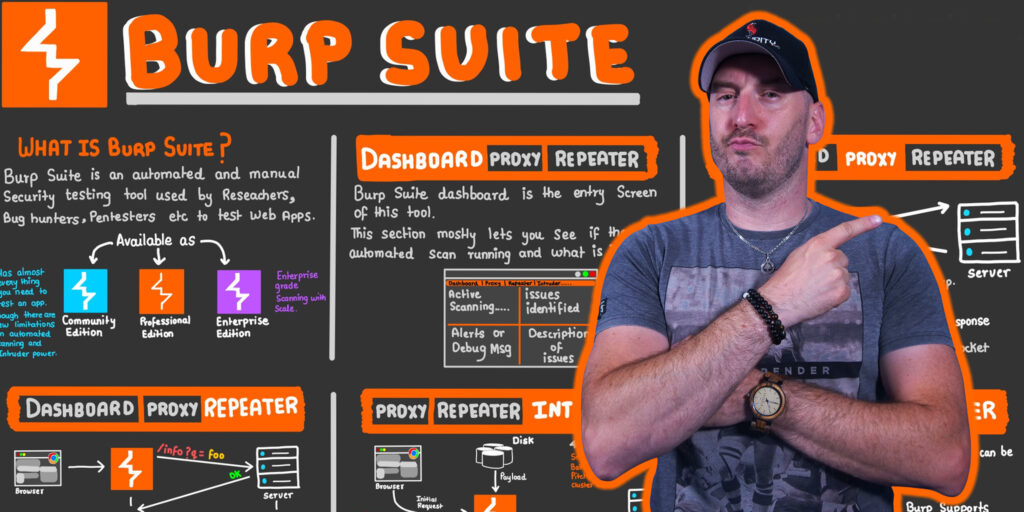

Comprendre Burp Suite en 10 minutes

Salut à toutes et à tous.

Si vous aimez découvrir des vulnérabilités sur des sites web, alors vous devez connaitre Burp Suite.

C’est un excellent outil pour faire du pentesting web.

Cracker avec Hydra + Script perso

Salut à toutes et à tous,

Dans cette nouvelle vidéo, je vais rapidement vous présenter Hydra qui permet de trouver via Bruteforce des noms d’utilisateurs et des mots de passe.

Mais je vais surtout vous présenter mon premier gros script réalisé sur Hydra afin de facilement l’utiliser, j’espère qu’il fera des heureux.

Je vous mets un peu plus bas le lien vers mon GitHub

Un arsenal pour du Hacking

Salut à tous,

Aujourd’hui, je vous partage un petit programme assez sympa pour inventorier différentes commandes de hacking.

Vous verrez, avez ma vidéo, vous serez capable de le faire fonctionner comme il faut 😉

Hacking d’une machine (Vol.2)

Salut à tous,

On se retrouve pour un nouveau CTF niveau débutant.

Nous allons tenter d’exploiter différentes vulnérabilités pour accéder au contrôle total de cette nouvelle machine.

Je vais vous expliquer comment j’ai pu y parvenir et je vous donnerai d’autres conseils pour que vous puissiez alimenter votre base de données de connaissances.

Apprenez le Scripting avec Bash

Qu’est-ce que le Bash ?

Introduction au Bash :

Bash, acronyme de Bourne Again SHell, est un interpréteur de commandes ou shell développé pour les systèmes Unix et Linux. Il s’agit d’un descendant du shell Bourne (sh) et est devenu le shell par défaut sur de nombreux systèmes Unix.

Caractéristiques principales :

- Interface en Ligne de Commande (CLI) : Bash fournit une interface en ligne de commande où l’utilisateur peut interagir avec le système d’exploitation en entrant des commandes textuelles.

- Scripting : En plus d’être un shell interactif, Bash est un langage de script puissant. Les scripts Bash sont des fichiers texte contenant une séquence de commandes que Bash exécute en séquence.

- Variables et Expressions : Bash prend en charge les variables, les expressions mathématiques, et offre une gestion flexible des chaînes de caractères.

- Redirection et Tubes : Il permet la redirection de l’entrée/sortie standard et l’utilisation de tubes (pipes) pour chaîner plusieurs commandes.

Terminal Linux – L’essentiel pour bien débuter

Salut à tous,

Accrochez-vous car cette vidéo de +45min sera pour vous un excellent apprentissage pour apprendre les commandes Linux du terminal.

Une vidéo assez longue mais où je vous explique pas mal de chose donc, rester bien attentif car je vous ai glissé quelques astuces pour utiliser le terminal comme un pro 😉

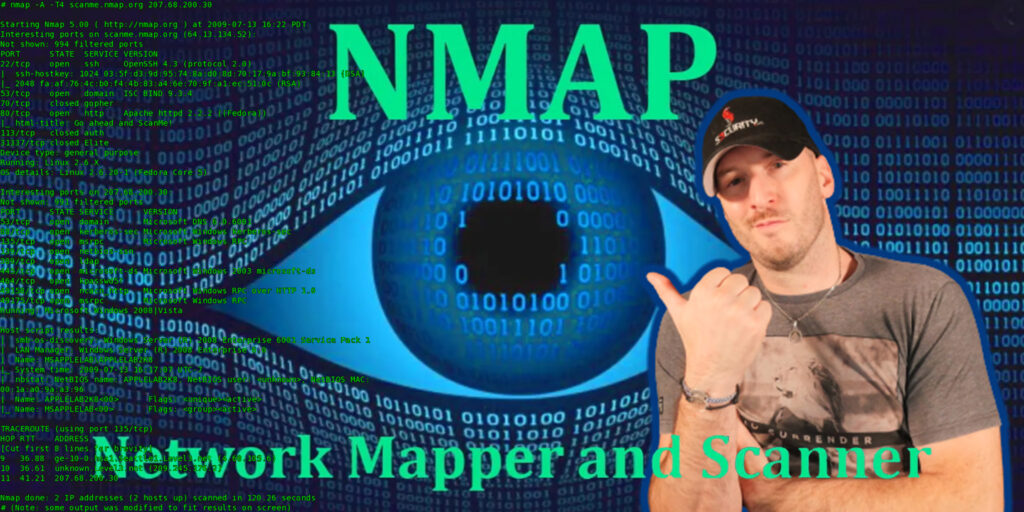

Découvrez Nmap – L’outil de Cybersécurité des pros (et des curieux) !

Lorsqu’il s’agit de cybersécurité, il est essentiel de connaître les outils appropriés pour protéger vos systèmes ou identifier les vulnérabilités.

L’un de ces outils polyvalents dans ce domaine est NMAP, qui peut être utilisé par les administrateurs réseaux pour la gestion de réseau, mais aussi par les hackers pour des motifs moins avouables.

Bonjour et bienvenue à toi ;) N'hésites pas à regarder mes différentes vidéos sur la Lunii, tu comprendras mieux le…