Concours Lunii – Juillet 2023

Bonjour à toutes et à tous.

Voici en vidéo le résultat de Juillet 2023 du concours lancé sur ma chaine YouTube :

PhOeNiX v8.3

Bravo à la personne qui a gagnée et merci de me contacter par e-mail pour la procédure afin d’obtenir de ton gain

phoenix@s3curity.info

Contourner les limitations Netflix

Salut à toutes et à tous

Comme vous avez pu le remarquer ces dernières semaines, beaucoup de changement sur le partage de comptes sur Netflix et donc, il faut s’adapter.

Concours Lunii – Juin 2023

Bonjour à toutes et à tous.

Voici en vidéo le résultat de Juin 2023 du concours lancé sur ma chaine YouTube :

PhOeNiX v8.3

Bravo à la personne qui a gagnée et merci de me contacter par e-mail pour la procédure afin d’obtenir de ton gain

phoenix@s3curity.info

Lunii – Télécharger de nouvelles histoires

Bienvenue à toutes et à tous pour cette version 4 de mes vidéos consacrées à la Lunii.

Sur cette vidéo, vous verrez 2 choses, la première c’est comment récupérer toutes les histoires que vous souhaitez sur des sites qui proposent des podcasts afin de les intégrer à votre Lunii et en second temps, je vous propose un nouveau concours pour gagner un pack faits par mes soins à intégrer à votre Lunii.

THM – CTF – Pickle Rick

Salut à toutes et à tous,

Je suis fier de vous présenter ma toute première vidéo sur un CTF (Capture The Flag) très simple afin d’apprendre quelques bases.

Nous allons voir ensemble comment ça se déroule et nous verrons progressivement par la suite des CTF bien plus compliqués.

Metasploitable sur Mac M1

Voici un nouvel article si vous avez un Mac avec une puce M1, vous savez, cette puce de chez Apple qui, malgré sa performance, manque de compatibilité avec beaucoup de choses.

Là, j’ai voulu installer la machine virtuelle Metasploitable, cette machine vulnérable pour faire des tests d’intrusions, et j’ai rencontré un soucis pour la reconnaitre sur mon MacBook Pro.

Utiliser ChatGPT pour du Hacking

Salut à toutes et à tous,

De retour après quelques mois sans vidéos afin de vous présenter l’IA ChatGPT que j’ai tenté d’exploiter pour du hacking.

Vous verrez que même si vous arrivez à la limite des règles de sécurités données par cette intelligence artificielle, il y a toujours une possibilité de passer outre.

Le but de cette vidéo est de vous faire d’avantage découvrir ce domaine

et non de vous inciter à vous lancer dans des activités illégales

A la découverte du Dark Web

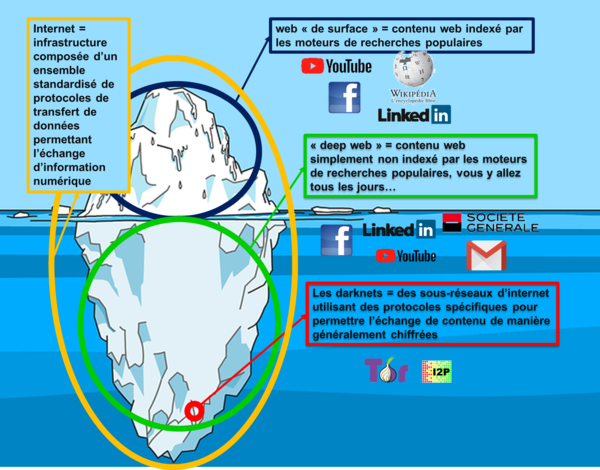

Aujourd’hui, on entend pas mal parler du Dark Net, du Dark Web, du Deep Web, etc… Mais savez-vous vraiment la différence ?

Et pourquoi y accéder ? Pour quelle utilisation ? Dans quel but ?

Je vais tâché de vous expliquer le maximum de chose afin que tout ça soit plus clair pour vous.

Lunii, Histoires gratuites !

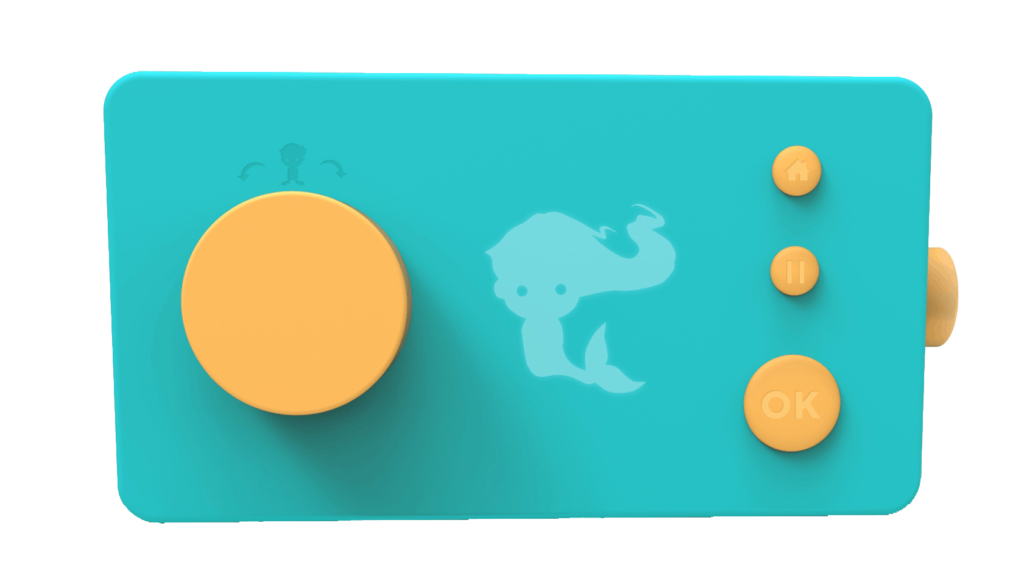

Si vous ne connaissez pas la Lunii, sachez que c’est une boite à histoire pour les enfants à partir de 3 ans. Ils peuvent créer leurs propres histoires simplement en choisissant des objets, lieux, personnages, etc… Les histoires seront donc créés grâce aux choix qu’ils auront fait.

De base, il y a de quoi faire, mais on a toujours envie d’en avoir plus et de développer les possibilités de cet outil.

Lunii a donc sorti il y a quelques temps une application sur smartphone qui vous permet d’enregistrer vos propres histoires.

Cependant, il faut avoir de l’imagination, vouloir s’enregistrer et puis on est pas forcément tous doué dans la lecture d’histoires.

J’avais trouvé sur le net des tutos pour créer ses propres histoires, avec les transitions mais de ce que j’ai testé, ce n’est pas stable, fonctionnel et ouvert à tout le monde. J’ai donc cherché une autre solution.

Je vous ai donc trouvé une astuce pour récupérer des histoires sur le net et les ajouter dans votre Lunii grâce à l’application Mon Studio Lunii.

5 Astuces iPhone v2

Voici la seconde version de cette partie consacrée aux astuces sur iPhone.

Je vais vous expliquer comment les réaliser et vous occuper avec ces nouvelles fonctionnalités.

Comme toujours, toutes ces astuces que j’ai trouvé sur le net ont été testés et donc validés. Ce ne sont pas simplement des copier/coller.

Testées sur iOS 14.0.1

Astuces n°1

Fonctionnalité NFC cachée

Depuis l’iPhone XS, il y a une fonctionnalité que vous ne connaissez peut-être pas.

Une puce NFC est intégrée à votre iPhone et elle vous permet de vous faciliter la vie dans les magasins par exemple.

Bonjour, Le pack de Tintin ne m'appartenant pas, je ne peux le partager pour l'instant.