Terminal Linux – L’essentiel pour bien débuter

Salut à tous,

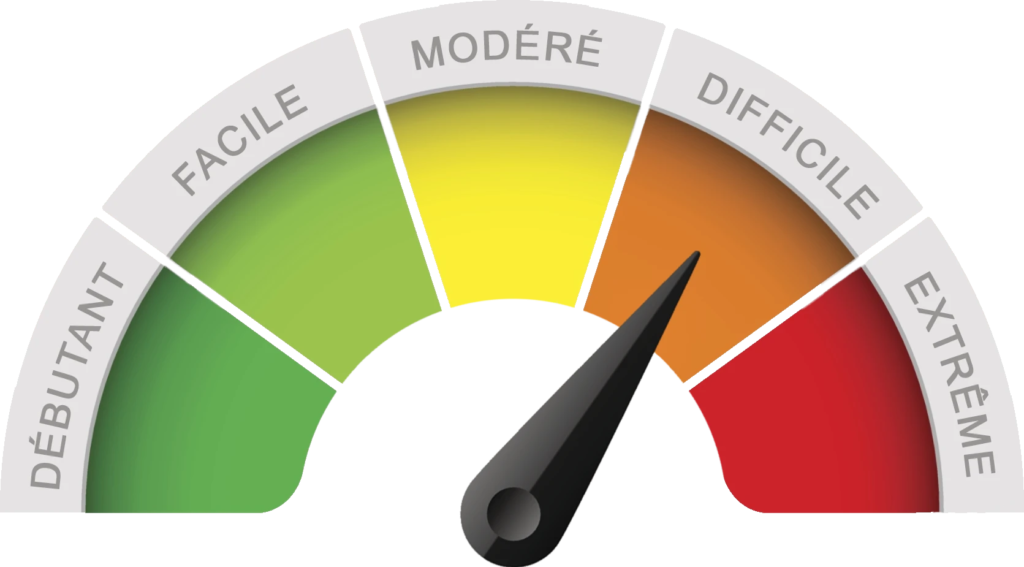

Accrochez-vous car cette vidéo de +45min sera pour vous un excellent apprentissage pour apprendre les commandes Linux du terminal.

Une vidéo assez longue mais où je vous explique pas mal de chose donc, rester bien attentif car je vous ai glissé quelques astuces pour utiliser le terminal comme un pro 😉

Distributions Linux essentielles en Cybersécurité et Pentesting

La sécurité informatique est devenue une préoccupation majeure à l’ère numérique, et les professionnels de la cybersécurité et du pentesting ont besoin d’outils puissants pour évaluer et renforcer la sécurité des systèmes. C’est dans ce contexte que les distributions Linux spécialisées jouent un rôle crucial, offrant une panoplie d’outils dédiés à l’analyse de sécurité, aux tests d’intrusion et à la réponse aux incidents.

Notre exploration certaines distributions Linux orientées cybersécurité et pentesting vise à fournir aux passionnés, aux étudiants en informatique, aux professionnels de la sécurité et à toute personne intéressée par le domaine, une vue d’ensemble détaillée de ces systèmes d’exploitation spécialisés. Chacune de ces distributions est conçue pour répondre à des besoins spécifiques, que ce soit pour le pentesting, l’analyse forensique, la sécurité réseau, ou d’autres aspects essentiels de la sécurité informatique.

Au fil de cet article, nous explorerons les caractéristiques uniques de chacune de ces distributions, mettant en lumière leurs forces, leurs domaines d’application privilégiés et leurs communautés respectives. Que vous soyez un débutant cherchant à explorer le monde de la cybersécurité ou un expert chevronné à la recherche de la distribution idéale pour vos projets, cette compilation devrait servir de guide informatif et instructif dans le vaste paysage des distributions Linux dédiées à la sécurité. Plongeons ensemble dans cet univers captivant où la puissance de Linux rencontre l’art de la cybersécurité.

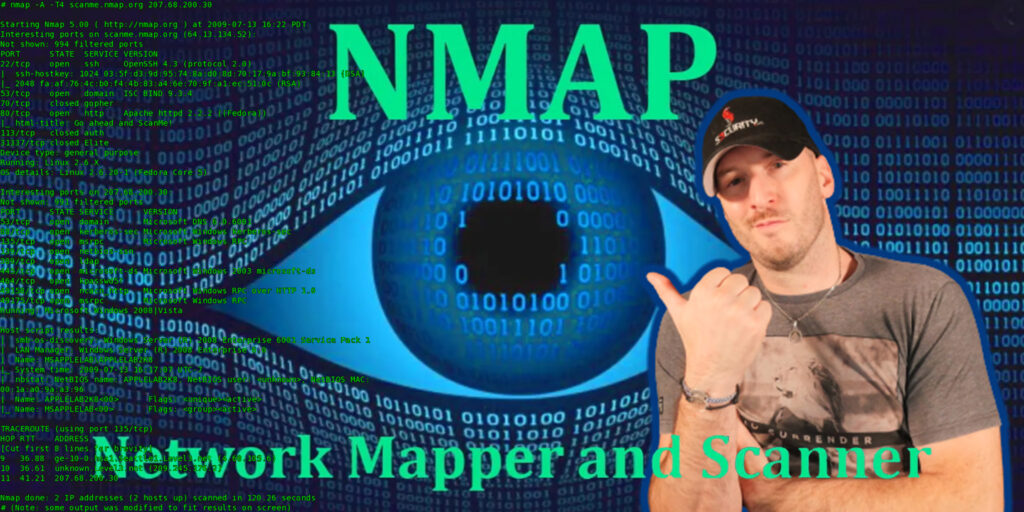

Découvrez Nmap – L’outil de Cybersécurité des pros (et des curieux) !

Lorsqu’il s’agit de cybersécurité, il est essentiel de connaître les outils appropriés pour protéger vos systèmes ou identifier les vulnérabilités.

L’un de ces outils polyvalents dans ce domaine est NMAP, qui peut être utilisé par les administrateurs réseaux pour la gestion de réseau, mais aussi par les hackers pour des motifs moins avouables.

Les 30 commandes de base « essentielles » pour Kali Linux

Le pouvoir de Kali Linux et de la maîtrise du terminal

Kali Linux, une distribution Linux spécialisée dans la sécurité informatique, est devenue un outil incontournable pour les professionnels de la Cybersécurité et les passionnés de hacking éthique. Dotée d’une multitude d’outils de test de pénétration, Kali Linux est conçue pour aider à évaluer et renforcer la sécurité des systèmes informatiques.

Au cœur de Kali Linux se trouve le terminal, une interface en ligne de commande qui permet de contrôler et de manipuler le système d’exploitation. La maîtrise du terminal est cruciale pour tirer pleinement parti de Kali Linux.

Voici pourquoi

Attention à vos mots de passe Windows !!!

Salut à toutes et à tous,

Aujourd’hui, beaucoup de personnes ne prennent pas conscience de l’importance d’avoir un mot de passe de session Windows costaud…

Créer un faux point d’accès WiFi

Le but du tuto du jour sera de vous montrer qu’il est très simple de tromper un utilisateur qui se connecte à un réseau WiFi public (sans mot de passe) ou à un réseau WiFi qu’il a l’habitude d’être connecté.

Imaginez que vous être en train d’attendre votre train, que vous vous connectez tous les jours au WiFi public de la gare pour patienter.

Maintenant, une personne malveillante s’en rend compte et fait en sorte de cloner ce réseau WiFi et de vous forcer à vous y connecter.

A ce moment là, elle pourra voir tout le traffic web qui transitera entre vous et Internet et même, si elle le souhaite, vous rediriger vers des sites malveillants afin de placer scripts, malwares ou autres sur votre ordinateur.

Man in the middle attack

Aujourd’hui, nous allons voir une attaque assez courante, surtout lorsque l’on est connecté sur un Hotspot public.

L’attaque de l’homme du milieu ou Man in the middle en Anglais est une attaque qui a pour but d’intercepter les communications entre deux parties, sans que ni l’une ni l’autre ne puisse se douter que le canal de communication entre elles a été compromis.

Le canal le plus courant est une connexion à Internet de l’internaute lambda.

L’attaquant doit d’abord être capable d’observer et d’intercepter les messages d’une victime à l’autre.

Si les communications entre les 2 machines n’est pas chiffré, cette attaque permettra de voir en clair tout ce qui se passe.

Bien évidement, ce tuto vous montrera comment réaliser ce type d’attaque et également, comment s’en protéger.

Les tests que j’ai fait et que je vous conseil de faire, doivent s’effectuer sur du matériel qui vous appartient

Je vous rappelle que l’utilisation de ce type de pratique sur du matériel qui ne vous appartient pas et surtout, que son utilisateur ne vous a pas donné l’autorisation, est puni d’une peine de 2 ans de prison et de 30 000€ d’amende

Prendre le contrôle d’un PC à distance

Aujourd’hui, nous allons voir comment prendre la main sur un ordinateur Windows 7 (ou Windows 10) et avoir un contrôle dessus.

C’est à dire que nous allons pouvoir naviguer sur le disque dur, prendre des captures d’écran, savoir ce que l’utilisateur tape sur son clavier, voir sa Webcam, etc… tout ça, à distance, depuis notre ordinateur.

Les tests que j’ai fait et que je vous conseil de faire, doivent s’effectuer sur du matériel qui vous appartient

Je vous rappelle que l’utilisation de ce type de pratique sur du matériel qui ne vous appartient pas et surtout, que son utilisateur ne vous a pas donné l’autorisation, est puni d’une peine de 2 ans de prison et de 30 000€ d’amende

Trouver mot de passe WiFi par défaut d’une BBox

Nous sommes nombreux à avoir des box Internet chez nous et nous sommes également nombreux à garder le mot de passe WiFi indiqué sous cette Box.

On pense qu’il est sécurisé ou alors par facilité.

Mais sachez que c’est une erreur…

Car dans notre cas, chez les BBox (Bouygues), ce code WiFi est généré automatiquement en fonction du matériel et il existe malheureusement un petit logiciel qui permet de retrouver ce code WiFi par défaut.

Crunch + Hashcat with GPU

Cracker Handshake en utilisant la puissance de la carte graphique

Nous avions vu il y a quelques temps comment réussir à trouver le mot de passe d’un réseau WiFi avec une sécurité WPA2.

Il y a des limites car la puissance utilisée est celle du processeur de votre ordinateur.

Mais nous avons la possibilité d’utiliser un processeur bien plus puissance pour cracker ce mot de passe WiFi, utiliser le GPU, la puissance de votre carte graphique.

Bonjour et merci pour ton commentaire ;) Je t'envoie le pack de suite :)